Трансформация нормативно-правового поля в области защиты персональных данных к 2026 году переводит вопрос кибербезопасности из плоскости чистого IT в категорию критических финансовых рисков первого порядка. С вступлением в силу новых норм законодательства система ответственности за утечки данных претерпевает радикальные изменения: административные санкции становятся сопоставимы с крупными налоговыми доначислениями, что требует от менеджмента и финансовых служб пересмотра подходов к формированию резервов и оценке операционной устойчивости. Речь идет о фундаментальном переосмыслении защиты информации как актива, ненадлежащее управление которым ведет к прямой дестабилизации бухгалтерского баланса и снижению инвестиционной привлекательности организации.

Правовой ландшафт 2026 года: Ревизия ответственности

Федеральный закон №152-ФЗ «О персональных данных» в его актуальной редакции 2026 года перестает быть декларативным регламентом. Ужесточение санкционной политики превращает комплаенс в этой сфере в обязательное условие сохранения лицензий и рыночных позиций. Россия, закрепившись в первой десятке стран по объему штрафных санкций за инциденты с данными, внедряет механизмы, схожие с европейским регламентом GDPR, но адаптированные под специфику отечественного фискального контроля.

В 2026 году ключевым изменением становится не только количественный рост штрафов, но и методология их начисления. Вводится прогрессивная шкала, напрямую зависящая от объема скомпрометированной информации и степени небрежности оператора. Для финансового директора это означает необходимость учета потенциальных обязательств, которые могут возникнуть одномоментно и потребовать немедленного отвлечения оборотных средств.

Средний показатель штрафа за утечку прогнозируется на отметке 3,2 млн рублей для организаций среднего сегмента. Однако для крупных холдингов и операторов связи планка поднимается до 100 млн рублей, либо устанавливается в диапазоне до 5% от совокупной выручки за календарный год, предшествующий году выявления нарушения. Подобный подход делает риск утечки данных сопоставимым с рисками по результатам выездной налоговой проверки.

Финансовые последствия утечек: Бухгалтерский и налоговый аспекты

С точки зрения налогового учета, расходы в виде штрафов за нарушение законодательства о персональных данных не признаются для целей налогообложения прибыли. Согласно п. 2 ст. 270 НК РФ, любые виды штрафов и иных санкций, перечисляемых в бюджет, не уменьшают налоговую базу. Таким образом, фактическая финансовая нагрузка на компанию оказывается выше номинальной суммы штрафа, так как выплата производится строго из чистой прибыли.

Влияние на показатели отчетности:

- Чистая прибыль: Прямое сокращение показателя на сумму наложенного штрафа и сопутствующих судебных издержек.

- Резервы (ФСБУ 8/2010): При выявлении факта утечки до момента вынесения судебного решения организация обязана оценить вероятность оттока ресурсов. Если вероятность признается высокой, в бухгалтерском учете формируется оценочное обязательство на счете 96 «Резервы предстоящих расходов». Это снижает текущую прибыль отчетного периода еще до фактического списания средств.

- Показатели ликвидности: Резкое выбытие денежных средств может негативно сказаться на коэффициентах текущей и абсолютной ликвидности, что критично для компаний с высокой долговой нагрузкой.

Введение дифференцированного подхода к штрафам заставляет рассматривать кибербезопасность не как затратную часть (OPEX), а как капитальные вложения в снижение финансовых рисков (CAPEX), подлежащие амортизации и долгосрочному планированию.

Механика инцидентов и аудит уязвимостей

Утечки персональных данных классифицируются как реализация операционного риска. Для целей внутреннего контроля и аудита необходимо выделять основные векторы угроз, которые в 2026 году становятся объектом пристального внимания регуляторов и налоговых органов при оценке добросовестности налогоплательщика.

Классификация векторов риска:

- Целенаправленные внешние воздействия: Хакерские атаки, направленные на хищение баз данных. С точки зрения методологии учета, затраты на ликвидацию последствий таких атак могут быть признаны прочими расходами, однако сам штраф остается невычитаемым из налоговой базы.

- Внутренний компромисс (человеческий фактор): Ошибки персонала, некорректная настройка прав доступа в 1С или ERP-системах. Это указывает на слабость системы внутреннего контроля (СВК). В контексте ст. 54.1 НК РФ отсутствие должного контроля за доступом к данным может трактоваться как непроявление должной осмотрительности при выборе ответственных лиц.

- Системные технические отказы: Отсутствие дублирования серверов или некорректная работа алгоритмов шифрования. В бухгалтерском учете такие активы могут быть признаны морально устаревшими, что требует проведения теста на обесценение согласно ФСБУ 6/2020.

- Несанкционированное делегирование: Передача данных третьим лицам (аутсорсинг) без надлежащего оформления договоров и проверки контрагента. Риск здесь заключается в солидарной ответственности оператора за действия субисполнителя.

Сравнительный анализ регуляторной нагрузки

Для понимания масштаба изменений необходимо сопоставить текущие нормы с прогнозируемыми показателями 2026 года. Это позволит финансовым службам провести релевантное стресс-тестирование бюджета.

Таблица 1: Динамика изменения штрафных санкций и регуляторных требований

| Параметр сравнения | Нормы 2025 года (базовые) | Прогнозные нормы 2026 года | Влияние на финансовую устойчивость |

|---|---|---|---|

| Средний штраф (ЮЛ) | 0,5 – 1,0 млн руб. | 3,2 млн руб. | Рост нагрузки на чистую прибыль в 3-4 раза. |

| Оборотные штрафы | Применяются редко | До 5% от годовой выручки | Угроза банкротства для низкомаржинальных бизнесов. |

| Штрафы для должностных лиц | До 50 – 100 тыс. руб. | До 800 тыс. руб. | Риск регрессных исков к топ-менеджменту и главбуху. |

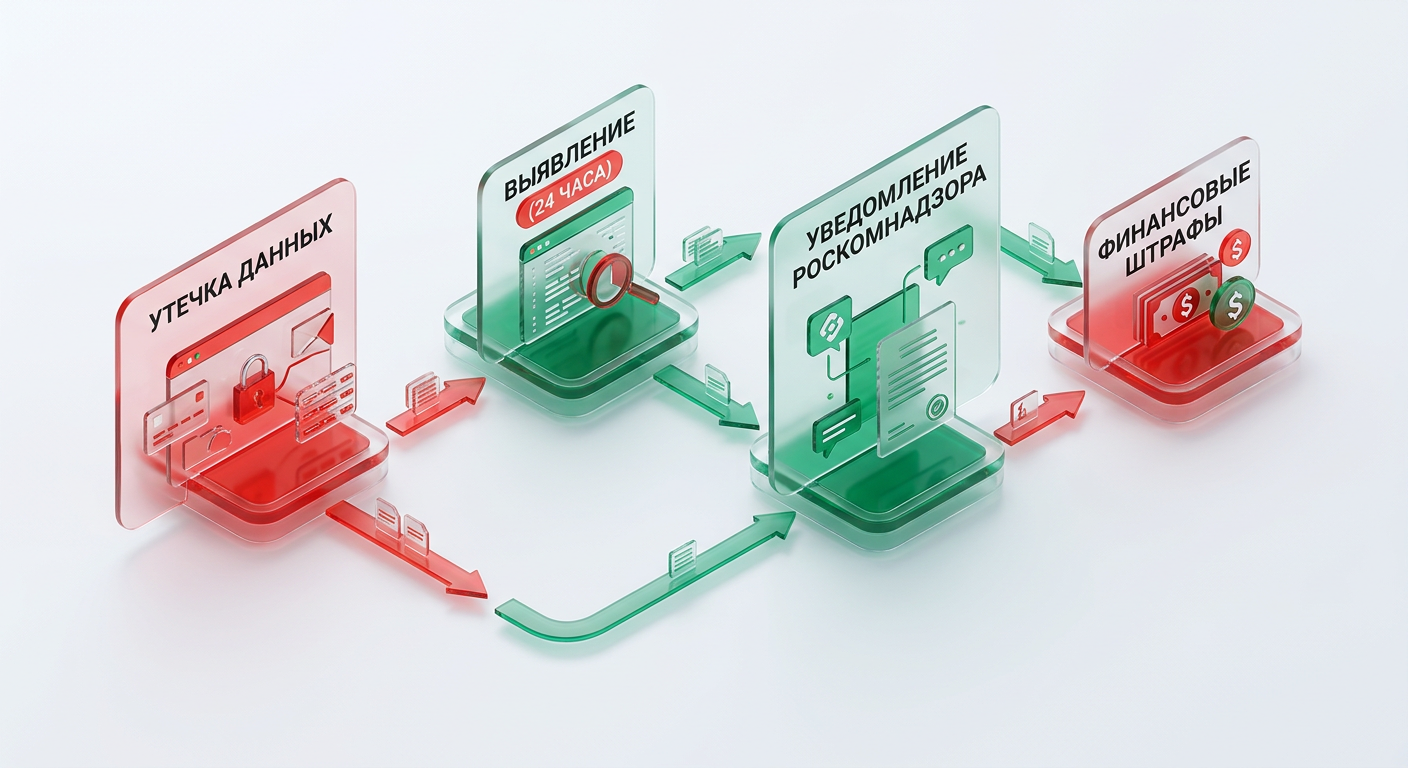

| Срок уведомления регулятора | До 72 часов | 24 часа с момента детекции | Требует автоматизации комплаенса и мониторинга. |

| Контролирующий орган | Роскомнадзор | Роскомнадзор + ФНС (в части отчетности) | Перекрестный контроль и сверка данных. |

| Понятие «Крупная утечка» | Размыто | Четко регламентировано по объему ПД | Обязательное публичное раскрытие в отчетности. |

Важно подчеркнуть участие ФНС в мониторинге инцидентов. В рамках цифровизации налогового контроля данные об утечках могут использоваться для оценки реальности совершаемых операций. Если компания заявляет о масштабной цифровой деятельности, но не имеет адекватных затрат на защиту данных, это может стать триггером для проверки по ст. 54.1 НК РФ.

Глобальный контекст и методология “Privacy by Design”

Российское законодательство синхронизируется с мировыми трендами ужесточения ответственности за оборот данных. Принципы “Privacy by Design” (защита на этапе проектирования) становятся стандартом не только в разработке ПО, но и в организации учетных процессов. Это означает, что при внедрении любого нового участка бухгалтерского учета — будь то расчеты с самозанятыми или интеграция с маркетплейсами — механизмы защиты данных должны быть заложены в архитектуру системы.

С точки зрения финансового менеджмента, это требует перехода от модели реактивного реагирования к модели превентивного бюджетирования. Затраты на аудит информационной безопасности должны включаться в ежегодный план аудиторских проверок наряду с обязательным финансовым аудитом.

Регламентация понятия «Крупная утечка»

Введение четкого критерия «крупной утечки» в 2026 года радикально меняет порядок раскрытия информации в пояснительной записке к годовой бухгалтерской отчетности. Крупная утечка признается существенным событием после отчетной даты или условным обязательством.

Определение порога критичности будет базироваться на количестве пострадавших субъектов (предварительно — от 10 000 записей) или на категории данных (биометрия, медицинские данные, финансовые сведения). Публичное признание факта такой утечки ведет к немедленному падению капитализации (для ПАО) и пересмотру кредитных лимитов банками-кредиторами. Экспертный подход требует формирования регламента немедленного реагирования, где финансовый департамент играет ключевую роль в оценке лимита ущерба.

Инструментарий защиты: Учет ИТ-активов и систем безопасности

Для минимизации рисков наложения штрафов организации необходимо инвестировать в программно-аппаратные комплексы защиты. С позиции бухгалтерского учета это формирование долгосрочных активов.

Системы DLP и SIEM как объекты учета

- DLP (Data Loss Prevention): Системы предотвращения утечек. Если стоимость лицензии и внедрения превышает лимит, установленный в учетной политике (например, 100 000 руб.), система принимается к учету как нематериальный актив (НМА) согласно ФСБУ 14/2022.

- Методологическая ценность: Использование DLP-систем служит доказательством принятия «разумных мер по защите информации» в суде, что может послужить основанием для снижения суммы штрафа до минимально возможного предела.

- SIEM (Security Information and Event Management): Мониторинг событий безопасности. Расходы на подписку (SaaS) относятся на текущие расходы периода (счет 20, 26 или 44).

- Методологическая ценность: Позволяет соблюсти жесткий регламент 24-часового уведомления регулятора, исключая риск начисления дополнительных штрафов за сокрытие инцидента.

Инвестиции в данные системы должны рассматриваться как форма страхования ответственности. В случае проверки Роскомнадзора наличие функционирующей DLP-системы документально подтверждает соблюдение регламентов 152-ФЗ.

Налоговые риски при внедрении систем защиты (ст. 54.1 НК РФ)

При закупке дорогостоящих систем защиты данных и привлечении ИБ-консультантов, финансовая служба должна обеспечить безупречную первичную документацию. Налоговые органы могут подвергнуть сомнению реальность оказания услуг по «настройке безопасности» или «пентестингу» (тестированию на проникновение).

Для подтверждения обоснованности расходов необходимо иметь:

- 1. Подробные отсчеты об обнаруженных и устраненных уязвимостях.

- 2. Акты внедрения систем с указанием конкретных рабочих мест или сегментов сети.

- 3. Сертификаты соответствия ФСТЭК/ФСБ на закупленное оборудование и ПО.

Отсутствие этой документации может привести к снятию расходов по налогу на прибыль и отказу в вычете НДС, что увеличит общую налоговую нагрузку на фоне и без того высоких рисков административных штрафов.

Обучение персонала и СВК: Снижение операционных затрат

Человеческий фактор остается наиболее дешевым в устранении, но наиболее опасным по последствиям элементом. Затраты на обучение сотрудников цифровой гигиене классифицируются как расходы на подготовку и переподготовку кадров (пп. 23 п. 1 ст. 264 НК РФ).

С точки зрения внутреннего аудита, необходимо внедрить:

- Регулярный контроль прав доступа в бухгалтерских программах (принцип минимальных полномочий).

- Регламент уничтожения персональных данных по истечении срока их обработки (управление жизненным циклом данных). Прямое требование — хранение не более 10 лет, но для многих типов данных сроки существенно короче. Нарушение сроков хранения — самостоятельный состав правонарушения с отдельной шкалой штрафов.

Экспертный вердикт

Наступление 2026 года знаменует переход к жесткому фискальному и административному контролю в сфере оборота персональных данных. Штрафы в размере до 5% от выручки превращают кибербезопасность в доминирующий фактор финансовой устойчивости. Для бухгалтерии и финансового департамента это означает необходимость:

- 1. Пересмотра учетной политики в части формирования резервов под условные обязательства, связанные с утечками данных.

- 2. Тщательного документального оформления расходов на ИТ-защиту для подтверждения их обоснованности перед ФНС.

- 3. Интеграции процедур проверки соответствия 152-ФЗ в общую систему внутреннего контроля организации.

Игнорирование этих требований в 2026 году приведет не только к прямым убыткам от штрафных санкций, выплачиваемых из чистой прибыли, но и к возможным регрессным искам со стороны собственников к исполнительным органам за ненадлежащее управление рисками. Высокая технологическая оснащенность (DLP, SIEM) и методологическая готовность (регламенты реагирования, аудит прав доступа) становятся единственно возможной стратегией защиты корпоративных активов. В условиях новой реальности защита данных — это не только ИТ-задача, но и важнейшая функция финансового комплаенса, обеспечивающая сохранность капитала организации.